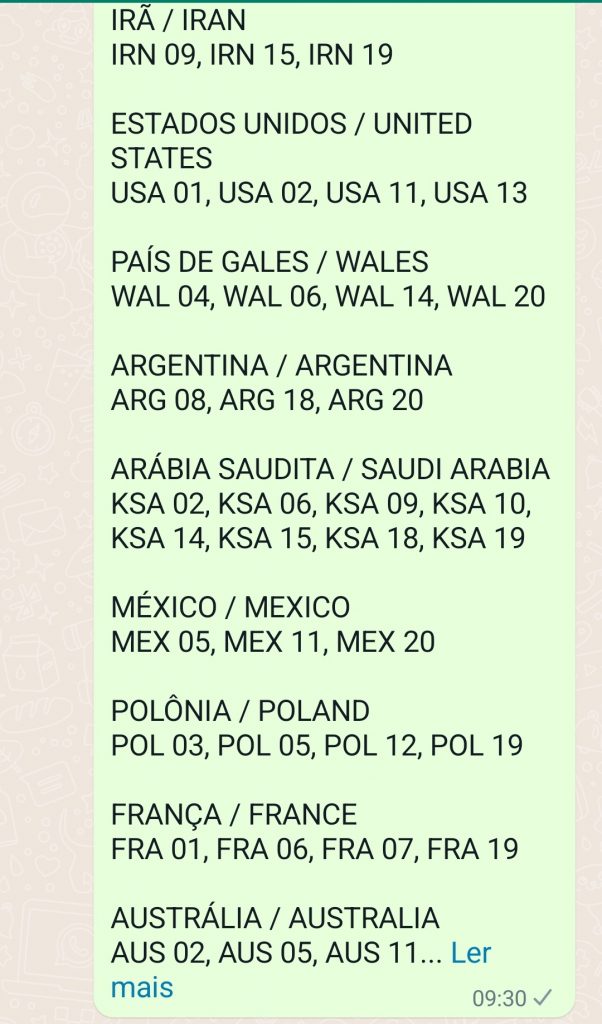

A Copa do Mundo da FIFA 2022 no Catar está chegando. Antes dela já chegou um tradicional passatempo que nesta edição está uma febre mundial: colecionar o álbum de figurinhas (ou, em português europeu, cromos). A editora Panini, com sede na Itália e subsidiária no Brasil, é quem produz o álbum e os cromos adesivos.

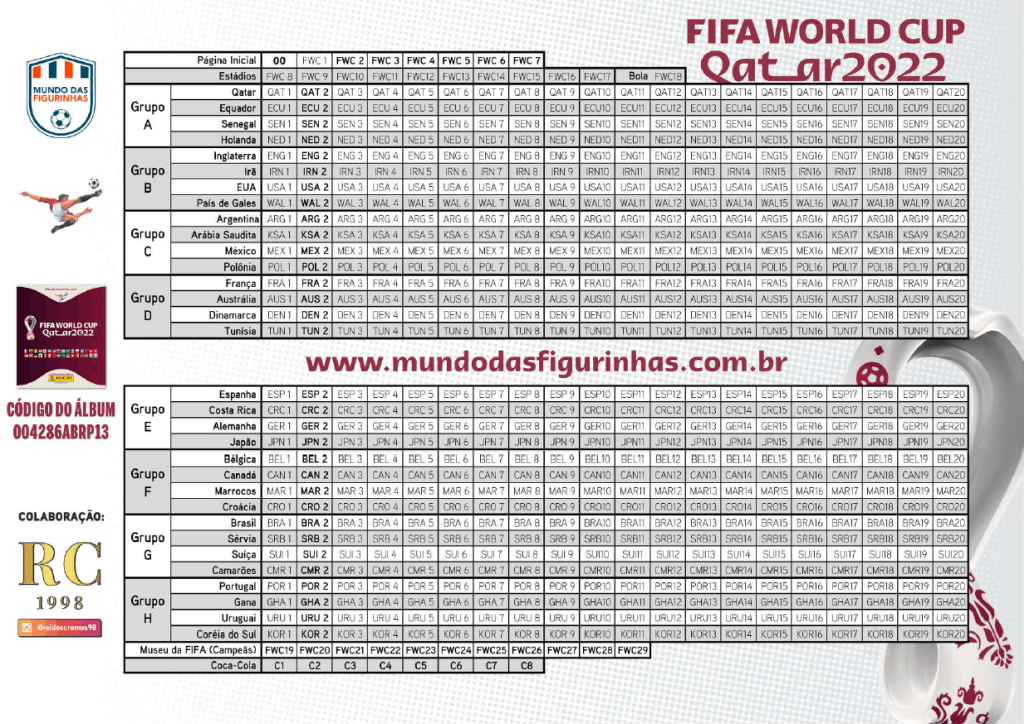

Para controlar o preenchimento das 678 figurinhas do álbum — sendo 640 das 32 seleções países, 20 por país incluindo equipe, escudo e 18 jogadores; 29 de símbolos, estádios, bola e museu de campeões anteriores; e mais 8 das figurinhas Team Believers Coca-Cola — é comum as pessoas imprimirem uma tabela para ir marcando as obtidas, como o modelo oferecido pelo site Mundo das Figurinhas.

Mas na era do mundo interconectado pela Internet e os dispositivos móveis, existem muitas opções de aplicativos para smartphones para realizar essa tarefa. Os aplicativos oferecem recursos adicionais, como controlar também as figurinhas repetidas, gerar listagens das figurinhas faltantes e das repetidas e até facilitar as trocas entre pessoas.

Testei 5 destes aplicativos, todos gratuitos, e tem alternativas para vários gostos e necessidades.

Figurinhas Copa Qatar 2022 (Figuritas)

Desenvolvedor: Matias Jurfest

Disponível para Google Android (mais de 100 mil downloads) e para Apple iOS.

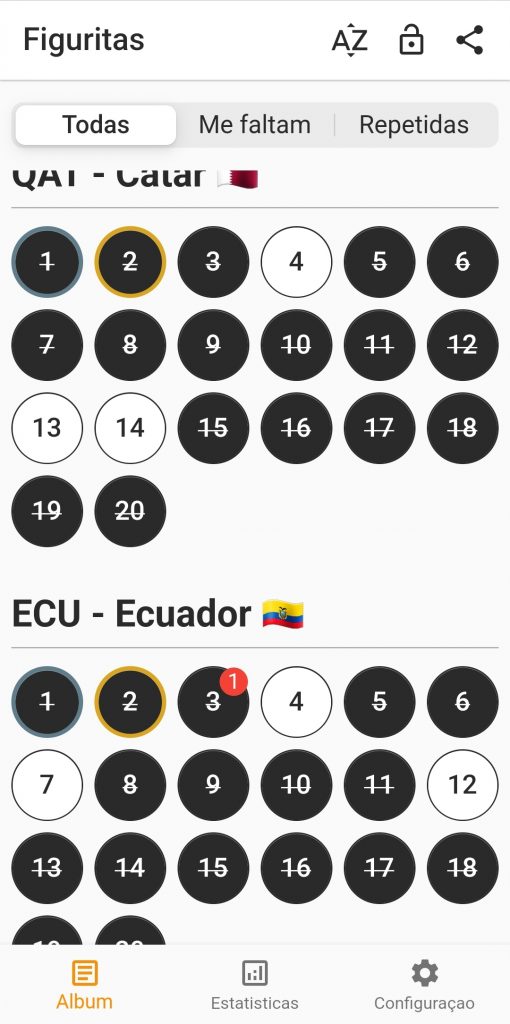

Uma interface compacta, limpa e prática, combinada com bons recursos. A versão de 19/09/22 trouxe a funcionalidade Trocar, em que você pode escanear um QR code de outra pessoa com o mesmo app para ver quais figurinhas vocês podem trocar.

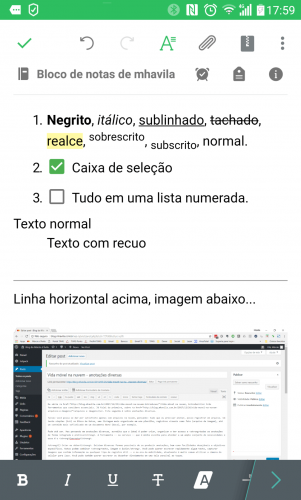

Visualização: Todas, apenas Faltantes/Restantes, ou apenas Repetidas; não alterna entre as visualizações deslizando lateralmente a tela (tem que selecionar a opção desejada). Agrupadas por seção/time, sem opção de listagem contínua/compacta (o estilo sem a sigla da seção em cada cromo inviabiliza essa opção). Há opções rápidas de ordenação das seções padrão (ordem do álbum) ou alfabética pela sigla de 3 letras. Cada figurinha é representada por um círculo apenas com o número, dentro da respectiva seção (ou seja, ao invés do item ser identificado por “QAT 2”, o título da seção indica o QAT e o cromo está indicado apenas como “2”). Uma borda dourada/amarela indica as figuras brilhantes. 6 colunas por linha, cabem aproximadamente dois times inteiros por tela. O título de cada seção poderia ser em fonte um pouco menor. Na navegação, senti falta de filtro ou outra forma rápida de ir direto para uma seção, barra de rolagem ou opção rápida de ir para o fim ou para o início.

Marcação: Em qualquer visualização, um toque no número marca como obtida, ou, se já marcada, adiciona uma repetida. A quantidade de repetidas fica facilmente identificada em um pequeno círculo sobreposto, similar às notificações do Android. Para desmarcar ou diminuir 1 unidade, deve-se manter pressionado o ícone. É uma interface de marcação eficiente, mas não há opção ou configuração alternativa (por exemplo, um menu popup de confirmação), caso o usuário não se adapte bem a essa. Poderia ter também uma mensagem de notificação confirmando cada ação realizada. Uma ótima opção rápida de cadeado permite bloquear a edição quando se deseja apenas navegar nas visualizações, evitando a marcação acidental.

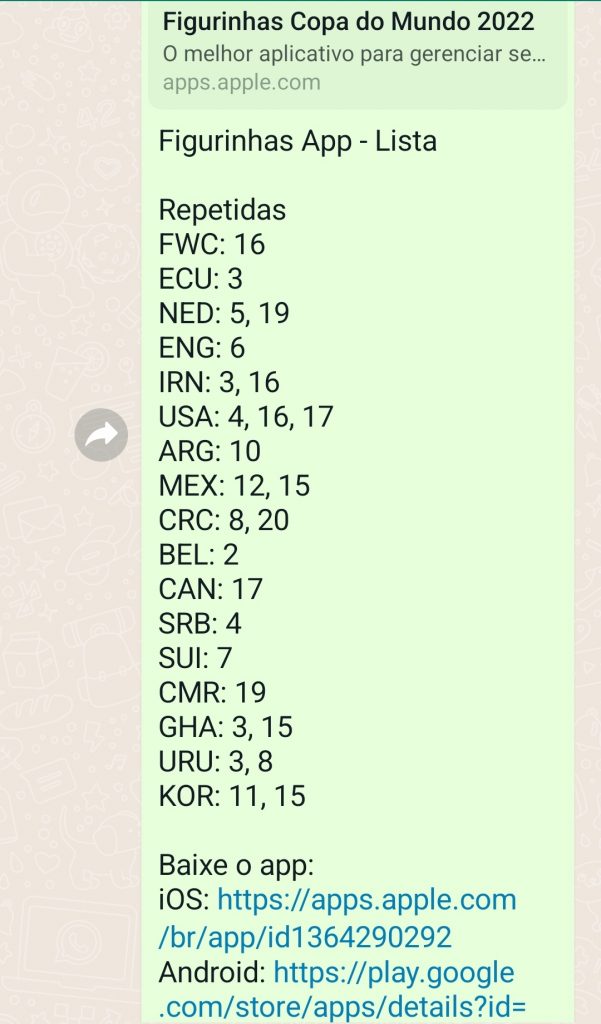

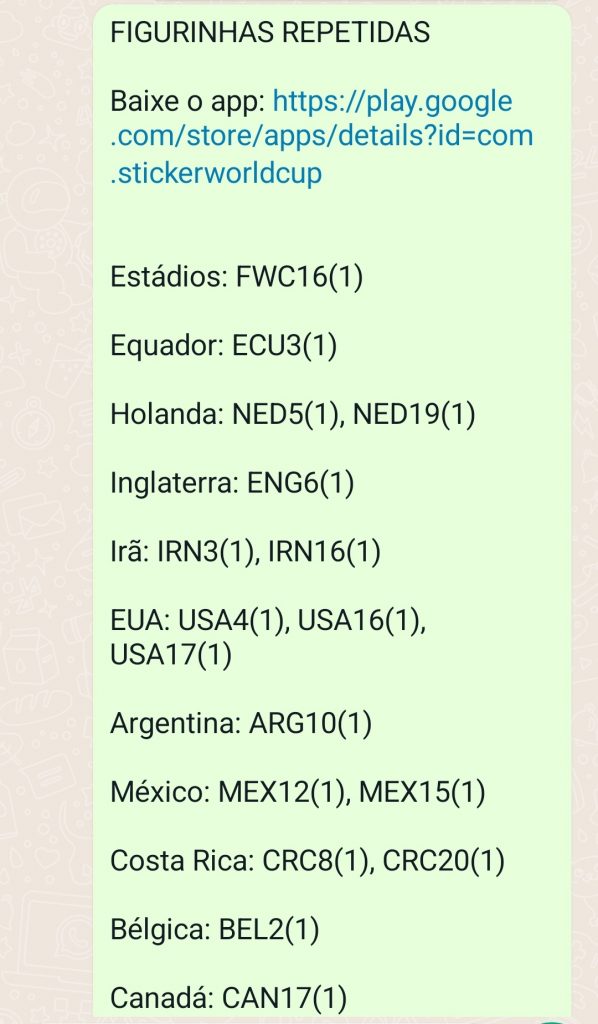

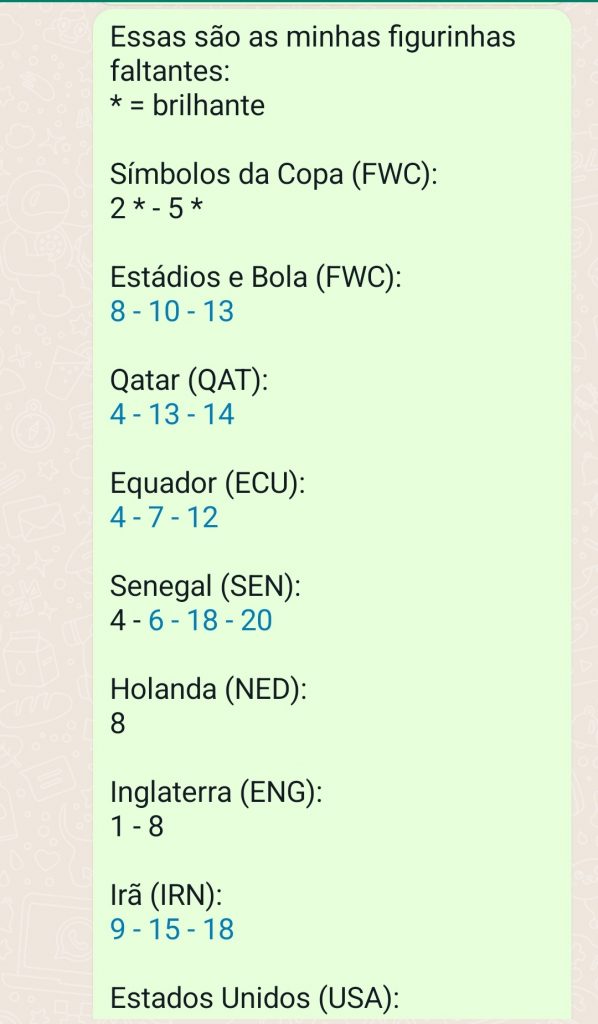

Compartilhar: Com opção de Faltantes e Repetidas, apenas Faltantes ou apenas Repetidas, gera uma listagem em texto bem compacta e fácil, com o código de 3 letras da seção no início de cada linha, seguida dos números das figurinhas separados por vírgula. Não inclui na listagem o total de figurinhas faltantes/repetidas. Ao final da listagem, inclui os links para baixar o aplicativo.

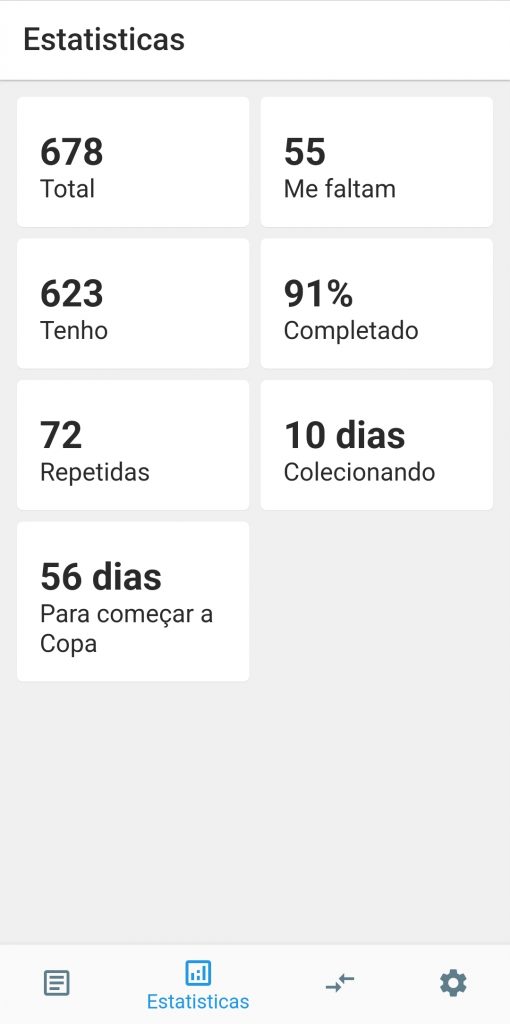

Estatísticas: Em uma tela, exibe os totais de figurinhas do álbum, faltantes, obtidas e repetidas, percentual completado e dias colecionando (desde que o aplicativo foi instalado). Não tem dados segmentados por seção/time.

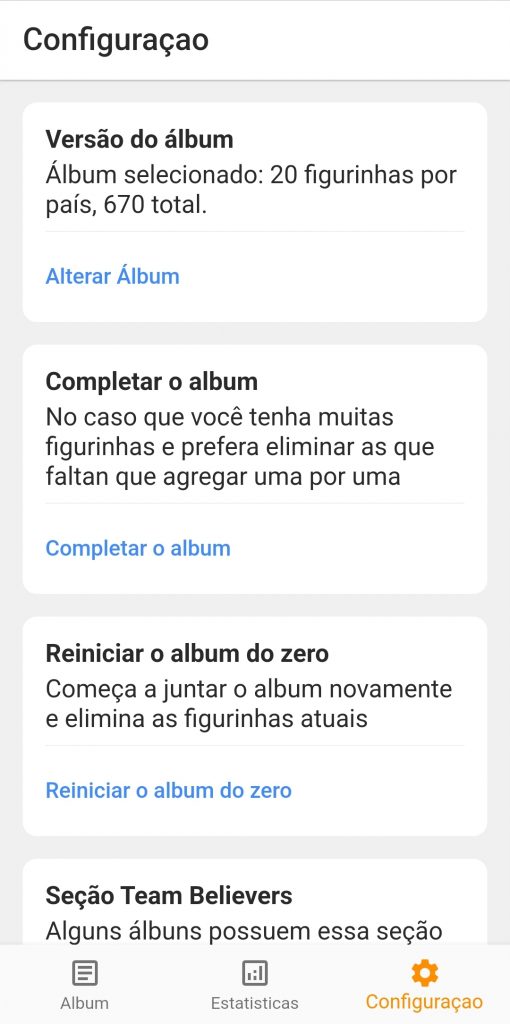

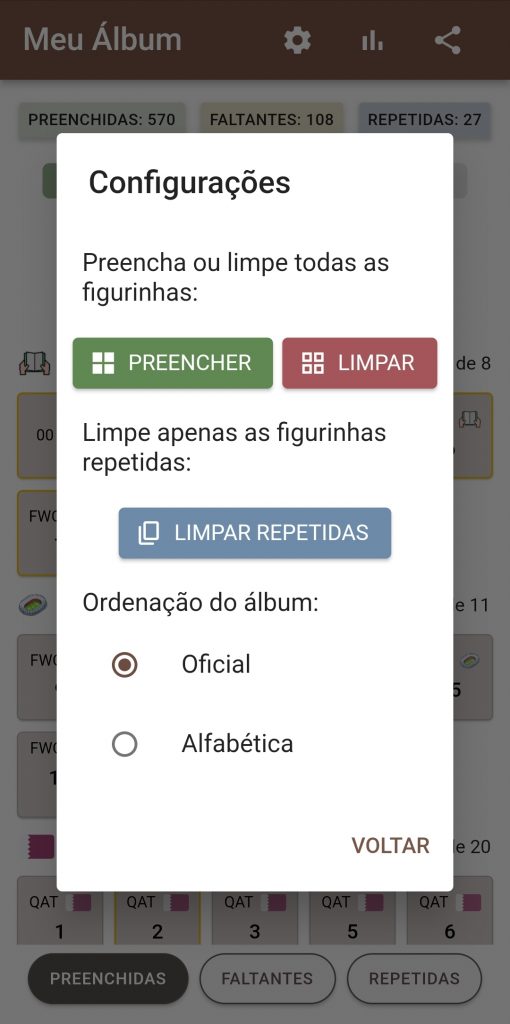

Configurações: Permite completar (marcar todas) ou reiniciar (desmarcar todas) o álbum. Tem opção de configurar o álbum com 19 ou 20 figurinhas por país (alterar essa opção após iniciado o preenchimento desmarca tudo, reiniciando o álbum); e também para exibir ou não a seção Team Believers Coca-Cola.

Álbum – Copa do Mundo 2022

Desenvolvedor: Eduardo Oliveira

Disponível para Google Android (mais de 10 mil downloads).

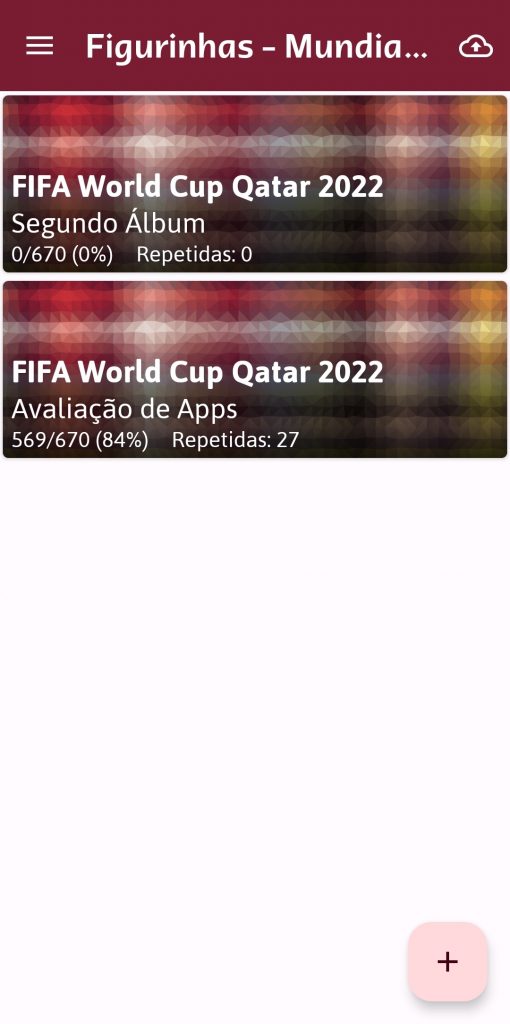

Muitos recursos inovadores e únicos, como permitir o cadastro de múltiplos álbuns, listar e pesquisar código e descrição (nome do jogador, estádio etc.) das figurinhas, mapear pontos e eventos de troca de figurinhas no mapa (geolocalização), compartilhar por texto, imagem ou QRCode, Backup na nuvem.

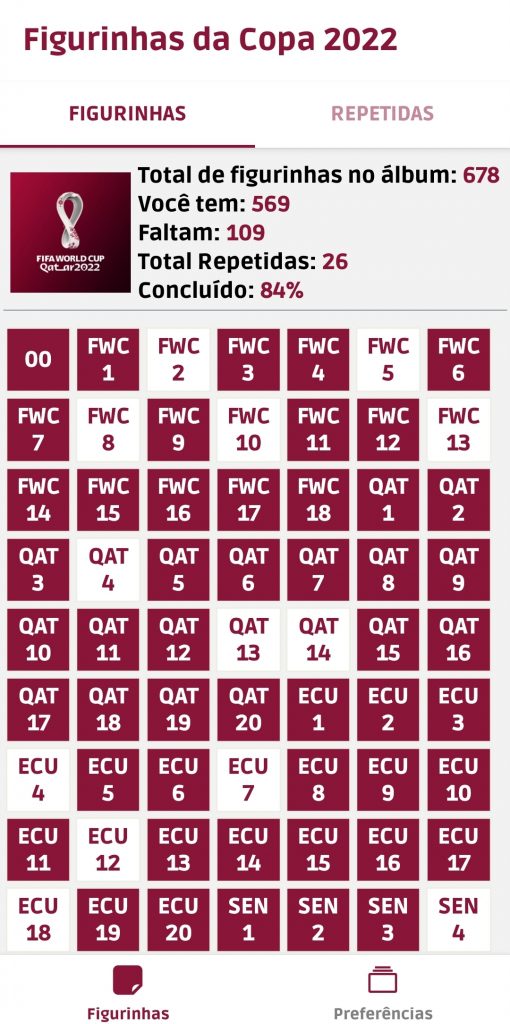

Visualização: Em Meus Álbuns, comece por criar um álbum e definir um nome. Há abas Todas, Faltantes e Repetidas, que podem ser alternadas deslizando a tela horizontalmente. No layout em tabela contínua com 3 figurinhas por linha, cabe pouco mais que um time inteiro na tela. O ícone exibe a sigla e número da figurinha e, quando marcada, aparece abaixo o controle de repetidas. No layout listagem uma figurinha por linha, cabem apenas 8 linhas na tela, mas é exibida a descrição de cada figurinha (nome do jogador etc.). A aba Faltantes é ligeiramente mais compacta, pois não exibe os controles de repetidas. Uma lupa dá fácil acesso à pesquisa por código ou descrição para navegar direto para uma figurinha específica. Além disso, exibe à esquerda da tela botões para ir direto para o fim ou o início da listagem. Embora acelerem a navegação, os botões sobrepostos atrapalham um pouco a visualização. Permite arrastar a barra de rolagem para navegação mais rápida. Há também opção para Ordenar alfabeticamente por sigla, ao invés da ordem padrão do álbum. Não inclui os cromos Team Believers Coca-Cola.

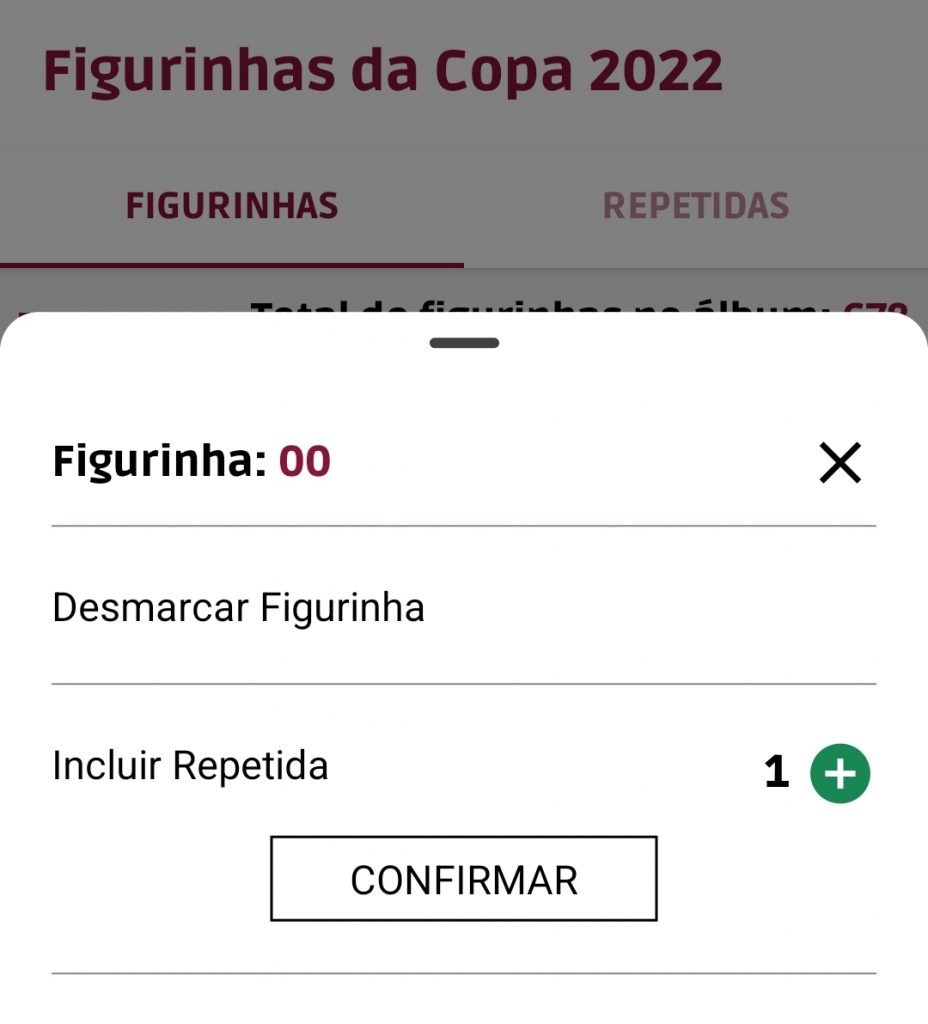

Marcação: Na aba Todas, um toque marca a figurinha e exibe o controle da quantidade de repetidas com botões (+) e (-); outro toque desmarca. No menu Configurações, há opções para Perguntar antes de marcar e Perguntar antes de alterar o número de repetidas.

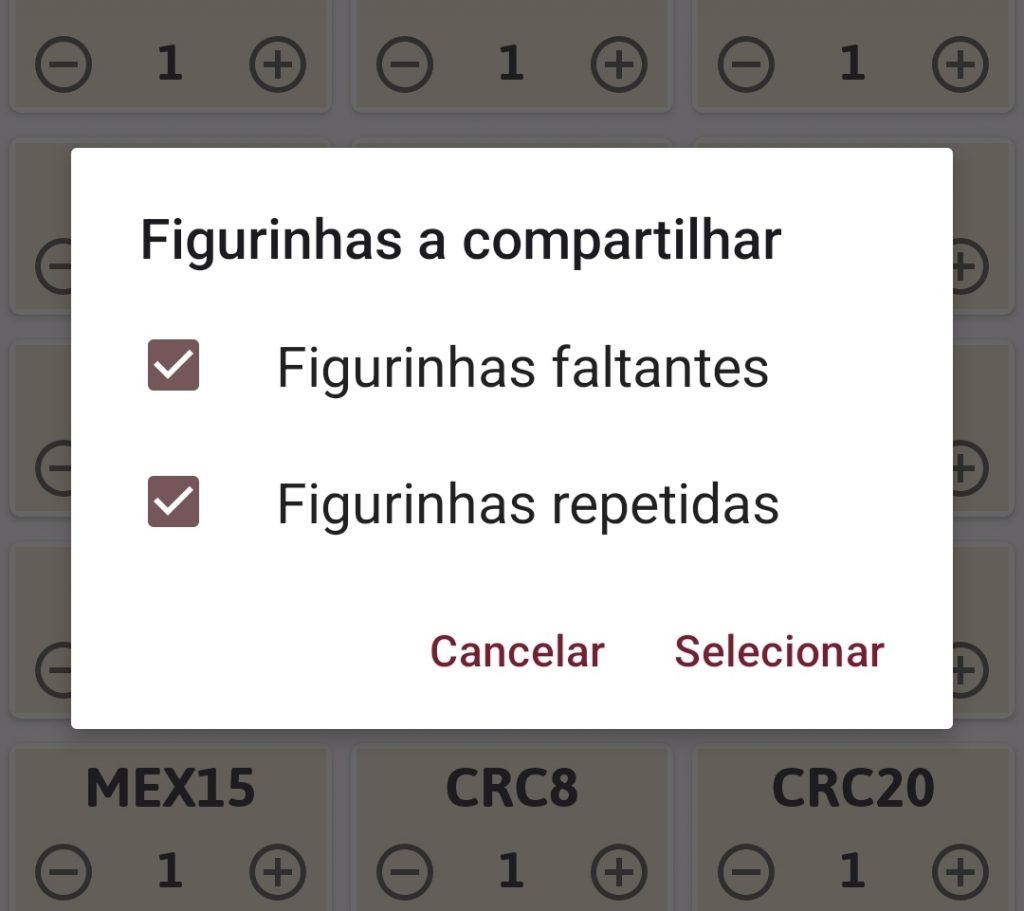

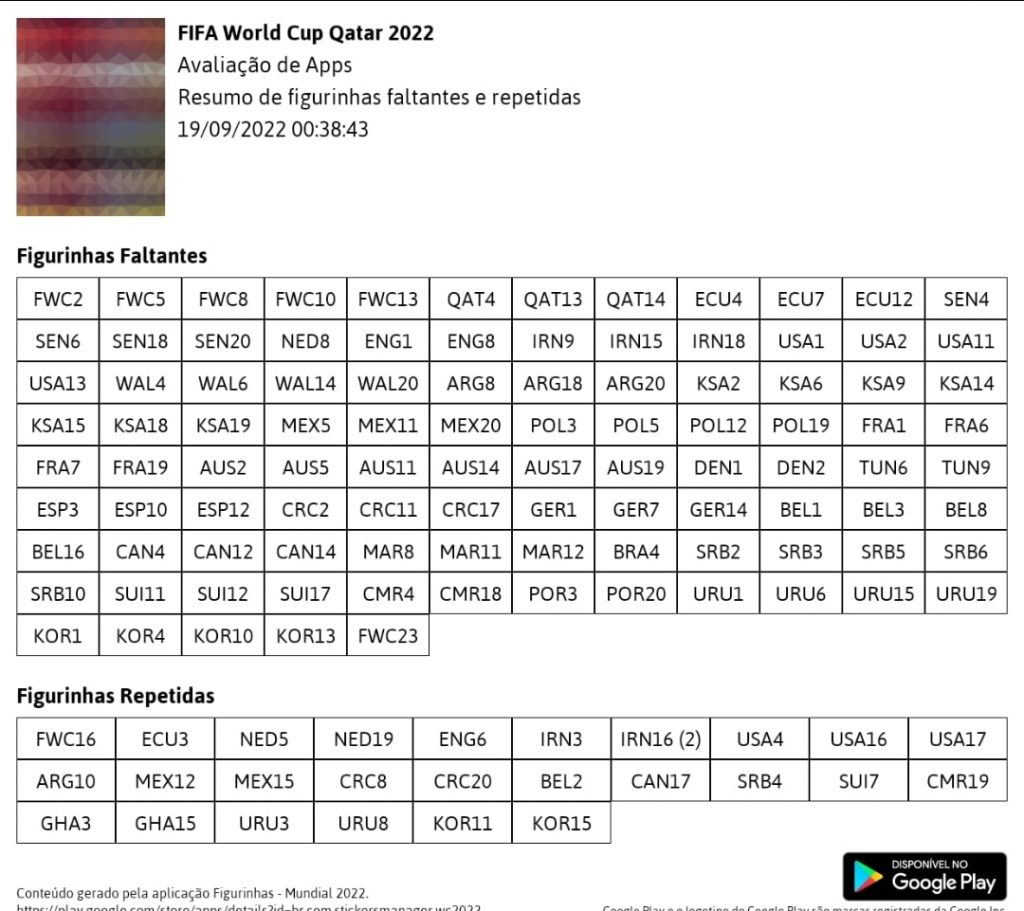

Compartilhar: Nas opções de compartilhamento, esse app dá um show. Primeiro você escolhe compartilhar faltantes e/ou repetidas, em seguida escolhe o formato. Em texto, a listagem corrida por código e número, separada por vírgulas, exibe no início o total de faltantes ou repetidas e, no fim, um link para baixar o app. O formato em imagem gera uma tabela bem compacta. E as listagens em texto e tabela ainda seguem a ordenação atual selecionada. O formato QR Code gera uma imagem que pode ser lida por outro usuário do mesmo app, na opção Ler QR Code.

Estatísticas: O cabeçalho fixo da visualização do álbum mostra total de faltantes e de repetidas e o percentual de progresso. Não são exibidos os totais do álbum e de completadas.

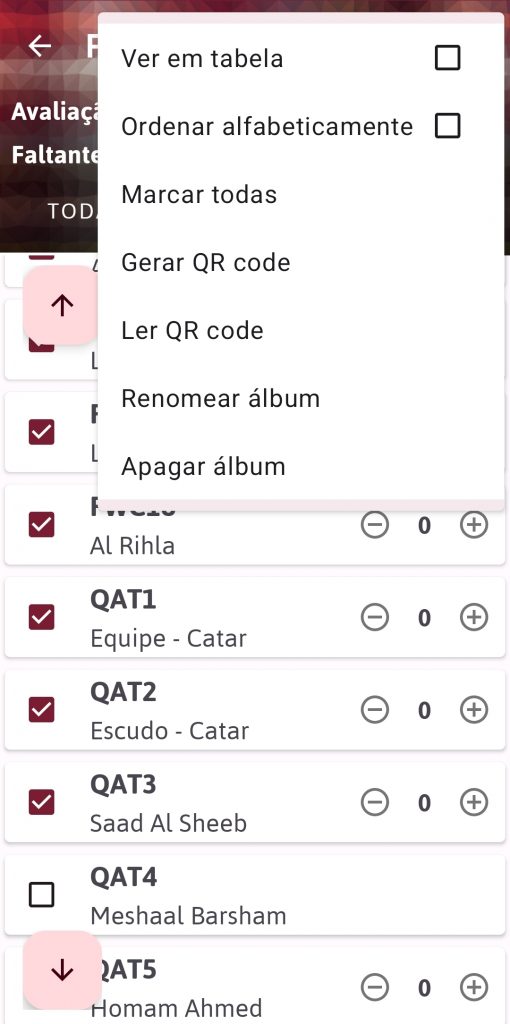

Configuração: Existe uma opção de Configurações no menu da tela inicial do aplicativo, com opções de confirmação, notificações de eventos de troca, habilitação e intervalo do Backup automático. Na tela de visualização do álbum, um menu adicional oferece as opções de Ver em tabela, Ordenar alfabeticamente, Marcas todas, gerar e ler QR Code, renomear e apagar o álbum.

Figurinhas Copa do Mundo 2022

Desenvolvedor: Romario Campos

Disponível para Google Android (mais de 50 mil downloads).

Se você quer a visualização mais compacta possível, esse é o seu aplicativo, com layouts e controles distintos bem resolvidos para o preenchimento do álbum (todas as figurinhas ou só as faltantes) e para repetidas.

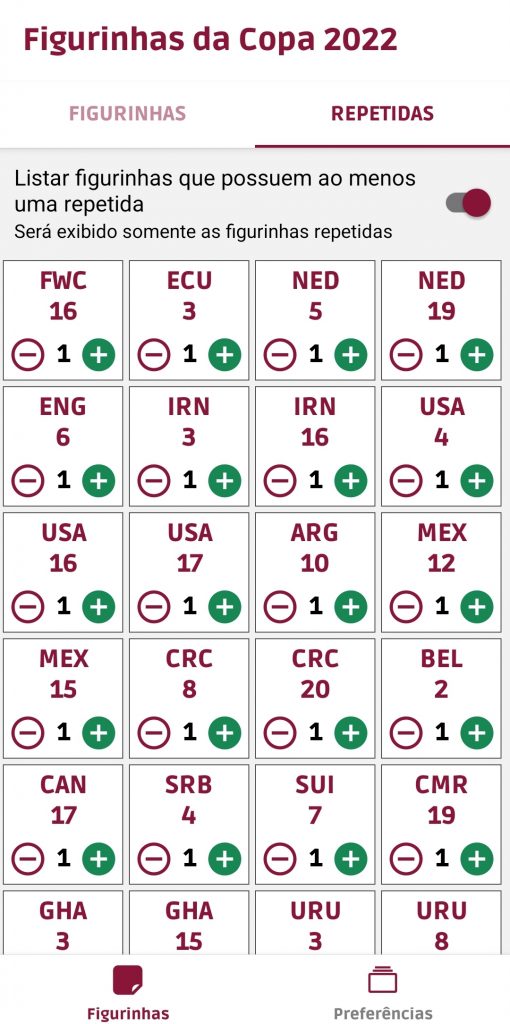

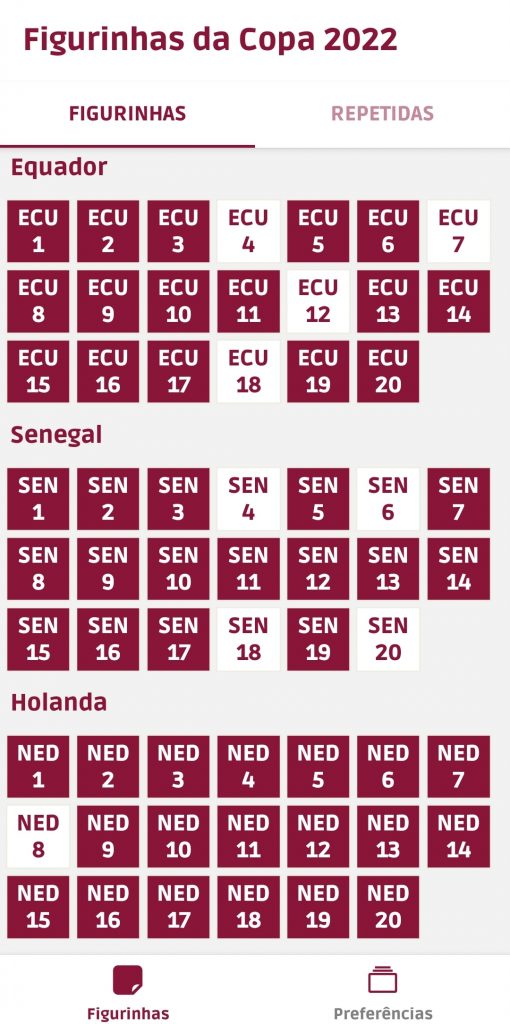

Visualização: Figurinhas ou Repetidas, podem ser alternadas deslizando a tela lateralmente. Na visualização Figurinhas, podem ser exibidas todas ou, ativando a configuração apropriada, apenas as Faltantes. A opção de visualização de Grid contínua é super compacta, 7 figurinhas por linha, chegando a caber mais de 70 cromos em uma tela. Mesmo no layout agrupado por seção, cabem três times inteiros de uma vez. Não há indicação visível de figurinhas brilhantes. Na aba Repetidas, um layout mais amplo de 4 figurinhas por linha exibe para cada uma controles para exibir, adicionar (+) e remover (-) a quantidade de repetidas rapidamente, com opção de mostrar todas as figurinhas (útil para marcar a primeira repetida) ou apenas as que já possuem repetidas.

Marcação: Na visualização de Figurinhas, um toque marca como obtida; um novo toque abre um menu pop-up confirmando se deseja desmarcar ou incluir repetida. Pelas Preferências, há opção de alterar as seções da ordem padrão do álbum para a ordem alfabética das siglas das seções. Não há opção/controle para evitar marcação acidental ao navegar. Não há navegação rápida por barra de rolagem nem recurso para ir direto para uma seção, o início ou o fim da listagem.

Compartilhar: Nas Preferências, opções de listar figurinhas faltantes ou repetidas. Disponível apenas no formato texto, a listagem é um pouco prolixa: Nome por extenso de cada seção no início de cada linha, seguida dos cromos com sigla e número. Uma linha em branco ainda separa cada seção. Na listagem de repetidas, a quantidade repetida de cada cromo é exibida entre parênteses. As listagens não incluem o total de faltantes ou repetidas. Inclui link para baixar o app.

Estatísticas: No início da visualização de Figurinhas, são exibidos os totais de figurinhas do álbum, preenchidas, faltantes e repetidas, bem como o percentual concluído. Ao avançar na navegação, essas informações não permanecem exibidas, para vê-las deve-se retornar ao topo.

Configuração: Estão nas Preferências as opções de Ordem alfabética, de Exibir somente figurinhas faltantes e do Tipo de visualização (grid contínuo ou agrupado por seção); Compartilhar figurinhas faltantes ou repetidas; compartilhar e avaliar o app. Poderia haver opção para formas alternativas de desmarcar uma figurinha

Álbum Cheio – Copa 2022

Desenvolvedor: Placar de Futebol

Disponível para Google Android (mais de 10 mil downloads).

As estatísticas mais detalhadas estão aqui.

Visualização: Em uma listagem unificada de 5 ícones por linha, agrupada por seções/times, é possível ativar filtro para exibir apenas Preenchidas, Faltantes ou Repetidas. Cada ícone quadrado de figurinha exibe sua sigla de 3 letras, bandeira e número e, muito pequeno no canto inferior direito, a quantidade de repetidas. Bordas amarelas indicam cromos brilhantes. Os totais de preenchidas, faltantes e e repetidas e percentual completado do álbum ficam fixos no topo. À direita no título de cada seção, são exibidas também as quantidades preenchida e total (X de Y). Com isso, não cabem nem dois times inteiros por tela. Não há opção de listagem contínua sem agrupar por seção. A opção de ordenação alfabética disponível é pela descrição da seção/time em português; ficou pouco prática, diferente dos demais apps que é pela sigla de três letras (em inglês) efetivamente usada para identificar as figurinhas; assim, Alemanha vem primeiro, ao invés de estar em G de GER.

Compartilhar: A listagem de Faltantes ou Repetidas está disponível apenas em texto e é extensa, organizada por seções iniciada com descrição por extenso e sigla, mas tem uma característica interessante: sua ordenação segue a opção atualmente selecionada na visualização, padrão ou alfabética. Um asterisco na frente do número sinaliza uma figurinha brilhante.

Estatísticas: Além das ricas informações de quantitativos na visualização, uma tela específica de estatísticas mostra os quantitativos e percentuais de cada seção com gráfico de barras horizontais.

Figurinhas Copa Qatar 2022

Desenvolvedor: Aon Sistemas

Disponível para Google Android (mais de 500 mil downloads).

Sinceramente, não sei como esse app tem mais de 500 mil downloads no Google Play. Achei o mais fraco dentre os avaliados em interface e recursos.

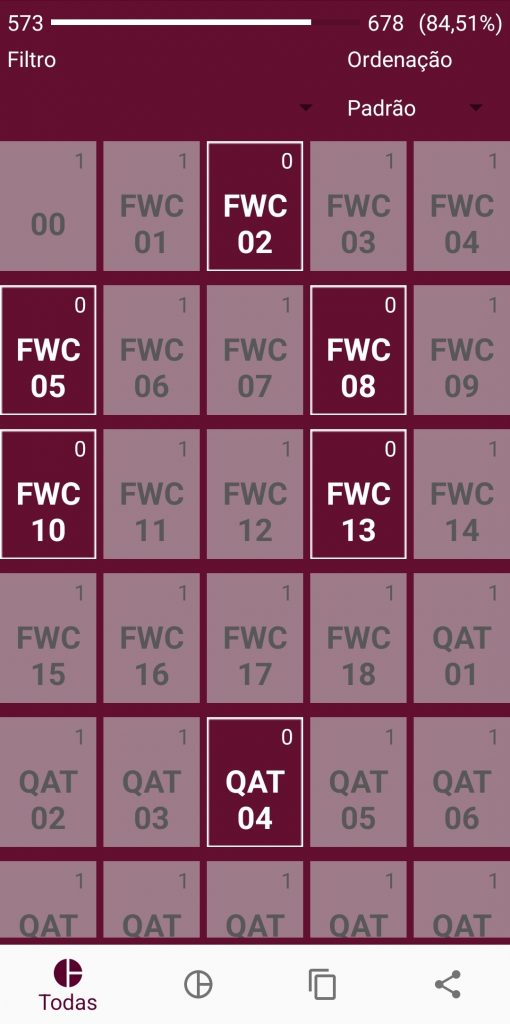

Visualização: Na visualização por Todas, Faltando ou Repetidas, a listagem em tabela (grid) contínua exibe 5 figurinhas por linha e cabe pouco mais que um time na tela. A coloração ficou estranha, o contrário de todos os outros apps: a cor mais viva/forte é para as figurinhas faltantes e a cor mais fraca/esmaecida para as completadas. Há um filtro para navegar direto para uma seção/time e outro para ordenação Padrão do álbum ou alfabética.

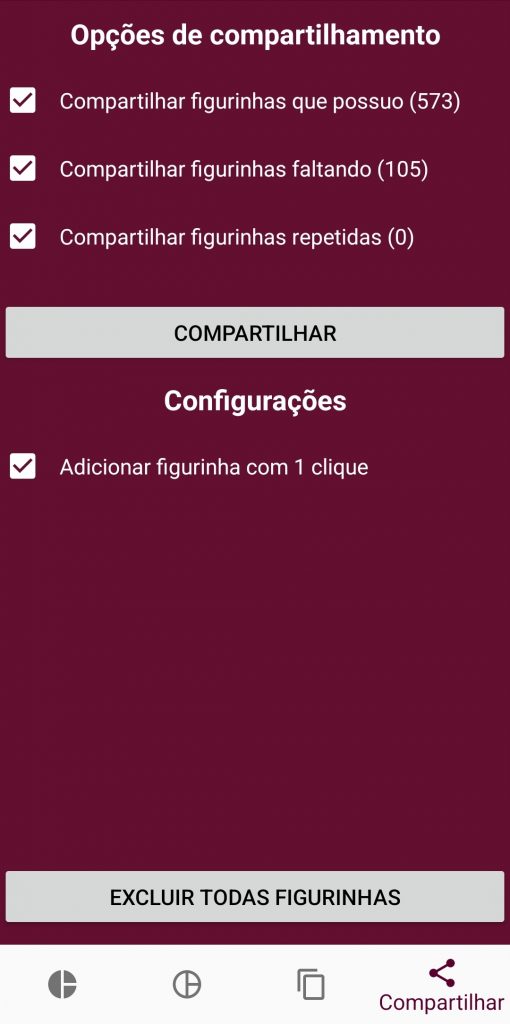

Marcação: O primeiro toque marca a figurinha como completada, o próximo abre um menu para escolher Adicionar repetida ou Remover. Não tem cadeado ou opção para evitar a marcação acidental, mas há uma opção de configuração, “escondida” na aba Compartilhar que desativa o “Adicionar figurinha com 1 clique”, de forma que mesmo para marcar abra o menu para confirmar Adicionar.

Compartilhar: Permite compartilhar as figurinhas completadas, faltantes e repetidas, apenas como texto em uma listagem de formato extenso incluindo descrições das seções e figurinhas com código e número.

Acabou?

Essa análise detalhada de usabilidade e recursos procurou facilitar a escolha de um app que mais se adeque às necessidades e preferências de cada colecionador. Mas se nenhum dos cinco satisfez, pesquisando na loja de aplicativos você encontrará vários outros, como Álbum Figurinhas Copa Qatar 2022, da Futurs Games, Figurinhas Copa QATAR 2022, da Aon Sistemas, e outros na Google Play, Sticker Collector Qatar List, da theSpotMobile, e outros na Apple App Store.

Ah, a própria editora Panini tem um app oficial Panini Collectors que permite gerenciar todos os álbuns lançados pela empresa, disponível para Google Android e para Apple iOS, mas nem testei porque é muito mal avaliado pelos usuários.