Os bancos bresileiros perderam com fraudes financeiras perto de R$ 3 bilhões em 2012, segundo o blog de Fernando Nogueira da Costa, e R$ 2,3 bi em 2013, segundo o jornal Valor Econômico. A cada 14,8 segundos no país, ocorre uma tentativa de fraude, segundo indicador da Serasa Experian.

Como o crime vai atrás do dinheiro onde quer que ele transite, grande parte das fraudes envolvem a Internet, onde há o Internet Banking e as compras on-line. Atualmente, o cliente bancário pode fazer todo tipo de consultas, pagamentos, transferências e investimentos pela Internet, e ir a um caixa eletrônico apenas se precisar sacar dinheiro. Também o cartão de crédito é um dos meios de pagamento mais aceitos e utilizados nas compras pela Internet.

O crime bancário na Internet em geral envolve um meio do malfeitor obter os dados de conta ou cartão bancários (número, senha, códigos de acesso) de usuários de computador. Dois vetores comuns são programas maliciosos espiões (spyware, keylogger) instalados no computador para monitorar os dados digitados no acesso aos sites legítimos de banco, ou páginas falsas que imitam os sites legítimos de instituições financeiras e solicitam ao usuário preencher seus dados.

Já mostrei aqui no blog vários exemplos: Fraude “Bradesco” – cara de pau passo a passo, Anatomia de uma fraude: CitiBank, Anatomia de mais uma fraude: Santander. Mantenho também um grande conjunto de exemplos de fraudes coletados entre 2004 e 2010.

Uma boa ferramenta de Internet Security, constantemente atualizada, pode evitar a maior parte destes ataques, com um antivírus que detecte programas maliciosos quando tentam entrar no computador e um monitor de URLs web que detecte tentativas de acesso a endereços fraudulentos.

O Kaspersky Internet Security, além de antivírus e monitor de URLs, oferece desde 2013 um recurso específico chamado Safe Money que cria nos navegadores web (Chrome, Firefox, Internet Explorer) um ambiente protegido para distinguir e proteger o acesso a sites financeiros legítimos.

Ainda assim, quando uma fraude é muito recente, a ferramenta de Internet Security pode ainda não “conhecer” a assinatura do programa malicioso ou o endereço URL falso. E muitos usuários ainda não tem nenhum antivírus, ou usam antivírus antigos, desatualizados ou pouco eficazes.

Diante de um rombo de fraude da ordem dos bilhões anuais, os bancos investem em suas próprias soluções de prevenção a fraudes. No caso da Internet, a solução antifraude para e-Banking G-Buster, da empresa GAS Tecnologia é utilizada por quatro dos cinco maiores bancos de varejo, Banco do Brasil, Caixa Econômica Federal, Itaú e Santander, além de Banco Mercantil do Brasil, Banco da Amazônia, Banestes, Tecnocred/Unicred.

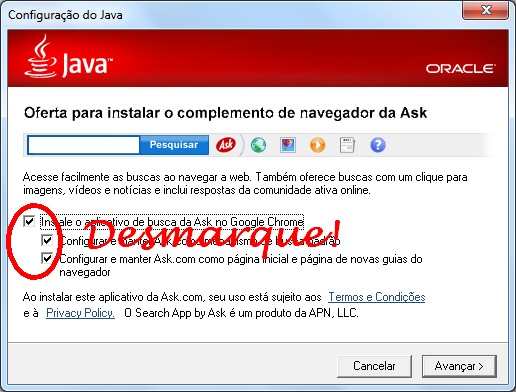

Os bancos em geral denominam a ferramenta G-Buster como Guardião. A exigência de instalação do Guardião por parte dos bancos para que se acesse o seu Internet Banking na web — o que dependendo da versão tem exigido requisitos como execução de um programa de diagnóstico e instalação, Java ativado, instalar um serviço no Windows e uma extensão ativada no navegador web — tem sido uma contramão no conceito de mobilidade de uso do banco, pois muitos computadores de acesso público à Internet não permitem esse tipo de instalação, por restrição de segurança.

Veja a seguir um exemplo do Firefox com as extensões dos guardiões de vários bancos instalados. Esta janela do Firefox está no ambiente protegido pelo recurso Safe Money do Kaspersky Internet Security, onde se pode ver também as extensões Consultor de URLs e Safe Money da Kaspersy.

Além disso, o Guardião do banco tenta monitorar todos os acessos web no navegador e sabe-se lá mais o que no computador, o que é uma questionável invasão da privacidade do usuário. E com frequência, tem sido recentemente apontado como causa de lentidão no acesso a sites. Eu mesmo já vi várias vezes o navegador “travado” e na linha de status a mensagem “Aguardando extensão Guardião …”.

Nos smartphones e tablets Android e iOS a história é um pouco diferente, pois os bancos disponibilizam aplicativos próprios para instalação, ao invés do acesso por um navegador web comum. Talvez essa seja a alternativa mais viável atualmente para efetiva mobilidade no acesso aos serviços bancários.